[김국배기자] 지난 2013년 국내 주요 방송사와 은행 전산망을 마비시킨 이른바 '3·20 대란'과 유사한 방식의 사이버 공격 사례가 포착돼 주목된다.

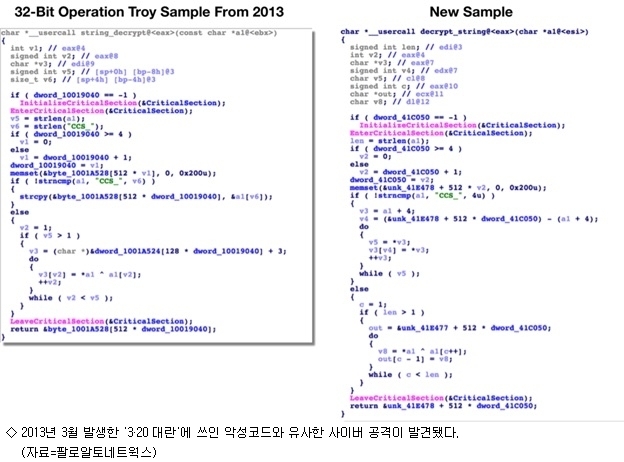

글로벌 네트워크 보안업체 팔로알토네트웍스는 지능형지속위협(APT) 대응 솔루션 와일드파이어 분석 결과 3·20 대란 당시 쓰였던 악성코드와 유사한 사이버 공격 활동이 탐지됐다고 21일 밝혔다.

팔로알토네트웍스의 보안위협 분석기관인 유닛42은 최근 유럽 운송 및 물류업계를 대상으로 한 공격을 확인했다. 이 공격에 사용된 새로운 변종 악성코드는 'TDrop'으로 기능·구조·사용도구 면에서 3·20 때 쓰인 것과 상당히 유사하다.

악성코드는 정상적인(legitimate) 보안 카메라 비디오 플레이어를 우회해 출입한다. 최초 공격은 산업용 제어 시스템 분야에서 사용되는 소프트웨어의 설치 실행 파일에 트로이목마를 사용한 스피어 피싱 이메일에서 발견됐다.

플레이어 실행과 함께 악성코드가 동시 실행되며 최종 사용자는 악성코드 침입 사실을 인지하지 못한다. 침투 후에는 공격자가 구성 매개변수를 수정하고 추가 악성코드를 다운로드해 명령을 실행할 수 있도록 작동한다.

최원식 팔로알토네트웍스코리아 대표는 "휴면 상태로 알려진 위협의 재등장은 이제 더 이상 새로운 일이 아니다"라며 "3·20 대란의 공격 그룹이 이번 공격을 실행한 것인지 구체적으로 확인되지 않았지만 해당 공격 그룹이 코드를 공유했을 수도 있다"고 말했다.

김국배기자 vermeer@inews24.com

--comment--

첫 번째 댓글을 작성해 보세요.

댓글 바로가기